CONNEXIONS SUR LE RÉSEAU ET DIFFUSION DU SIGNAL

Dès lors que des équipements sont reliés entre eux sur des voies de communication partagées, l'établissement de communications multiples risque de créer de nombreux problèmes qui vont aller croissant avec l'augmentation des matériels susceptibles d'émettre.

Les câbles en paire torsadée des réseaux locaux pourraient masquer les problèmes de partage de la bande passante en laissant croire que chaque câble est isolé des autres, mais les règles de circulation de l'information continuent de s'appliquer dans ces structures en étoile.

Pour diffuser l'information entre les différents matériels reliés à un réseau, il faut à la fois penser le mode de connexion des équipements (topologie) et les règles de circulation de l'information (méthode d'accès) qui éviteront des conflits (envois simultanés).

Malgré ces règles, les réseaux ne sont pas exempts de risques d'erreurs lors de la transmission et c'est le rôle des matériels d'interconnexion de régler ces soucis.

Pour finir, nous évoquerons très brièvement les problèmes de sécurité et les équipements chargés de limiter les risques.

I Topologie des réseaux locaux

La façon dont les postes sont reliés entre eux joue un rôle dans les règles de communication à respecter et sur les risques de panne. On parle de topologie qui indique l'organisation des connexions, et l'on peut parfois trouver le terme topographie pour distinguer cette organisation (topologie logique) de l'implantation réelle (topologie physique).

Des organisations plus complexes permettent de hiérarchiser les liaisons.

Organisation des connexions

Il n'existe que trois moyens distincts d'organiser les liaisons entre équipements.

Point à point

C'est la technique la plus simple : on relie un équipement à un autre. Ils se comporteront alors dans une relation d'égal à égal ou de maître/esclave, il ne peut y avoir que deux équipements reliés.

La rupture du câble empêche la communication.

Technologies associées : connexion à un fournisseur d'accès (PPP – Point to Point Protocol), liaison bluetooth ou infrarouge, Wifi en mode Ad Hoc, câble croisé entre deux équipements, etc.

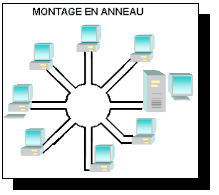

L'Anneau et le Jeton

On connecte chaque ordinateur à son voisin en constituant un anneau. Les équipements assurent la régénération du signal réseau.

On connecte chaque ordinateur à son voisin en constituant un anneau. Les équipements assurent la régénération du signal réseau.

La panne d'un câble ou d'une machine entraîne une perte complète des échanges.

Pour échanger sur un réseau en anneau, on utilise une technique de jeton donnant le droit de parole. Des améliorations ont été apportées par la multiplication des jetons et/ou la mise en place d'un double anneau.

Technologies associées : Token Ring pour les réseaux locaux, FDDI pour les réseaux métropolitains, FC-AL pour les réseaux de sauvegarde (SAN)

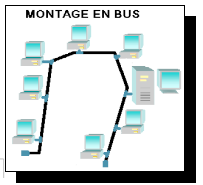

Le Bus et la méthode d'écoute et de diffusion

Le câblage part d'une extrémité du réseau et rencontre toutes les machines jusqu'à l'autre extrémité (on parle d'un segment de réseau ou d'un bus). Il n'y a pas de régénération.

Le câblage part d'une extrémité du réseau et rencontre toutes les machines jusqu'à l'autre extrémité (on parle d'un segment de réseau ou d'un bus). Il n'y a pas de régénération.

Une rupture à n'importe quel point du bus empêche tout échange entre les matériels.

Le message doit parcourir tout le bus avant qu'un autre message soit transmis: on parle de diffusion. Celle-ci nécessite une méthode de gestion de la disponibilité du lien par une technique d'écoute.

Technologies associées : Ethernet et Wifi.

Point à point, Diffusion ou jeton

Dans l'ensemble des réseaux, seules trois méthodes d'échange sont supportées :

- la liaison de point à point avec ses obligations de contrôle,

- l'anneau et ses temps d'attente,

- le bus et ses risques de collision.

L'Étoile

Pour pallier aux dangers de la rupture du bus ou de l'anneau, on a remplacé le câblage par un matériel plus robuste, plus fiable, et qui permet de relier les postes un par un au matériel d'interconnexion. La rupture d'un câble n'isole que la portion connectée à ce câble. Les échanges peuvent continuer entre les autres éléments du réseau.

Pour pallier aux dangers de la rupture du bus ou de l'anneau, on a remplacé le câblage par un matériel plus robuste, plus fiable, et qui permet de relier les postes un par un au matériel d'interconnexion. La rupture d'un câble n'isole que la portion connectée à ce câble. Les échanges peuvent continuer entre les autres éléments du réseau.

Le matériel central assure la régénération du signal et permet de prolonger les distances entre les extrémités du réseau. Les méthodes d'accès restent liés à la technologie retenue pour le réseau (Ethernet/bus ou Token Ring/anneau).

Cette étoile est devenue le mode normal de liaison entre équipements réseau.

Autres modes

Lorsque les équipements ne passent plus par des fils ou quand le réseau s'agrandit, le mode en étoile doit être repensé.

Les connexions sans fils

Face aux contraintes liées à la mise en place de réseaux filaires (passage par les plafonds, obligations de mettre les postes près des prises réseaux) et à la multiplication des utilisateurs nomades (commerciaux, intervenants extérieurs, etc.), les administrateurs ont recours à des technologies sans fils assurant un débit performant : les réseaux Wifi en sont l'exemple actuel.

Face aux contraintes liées à la mise en place de réseaux filaires (passage par les plafonds, obligations de mettre les postes près des prises réseaux) et à la multiplication des utilisateurs nomades (commerciaux, intervenants extérieurs, etc.), les administrateurs ont recours à des technologies sans fils assurant un débit performant : les réseaux Wifi en sont l'exemple actuel.

Dans une connexion sans fil, il existe deux modes de mise en relation déjà vus précédemment : le principe de la connexion point à point (infrarouge, Boucle Locale Radio, Hiperlan) ou le mode de diffusion équivalent au bus (Wifi, Wimax).

Les réseaux à diffusion sont très souples et efficaces, mais ils exposent tous les échanges à l’écoute de n’importe quelle machine. C’est pourquoi la mise en place de technique de sécurité (cryptage, limitation des accès) sont des impératifs dès que l’on ouvre ses ondes.

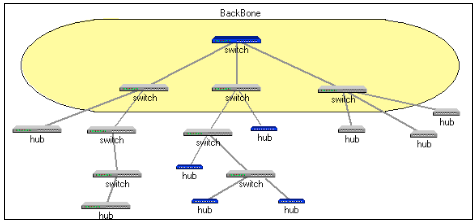

Les réseaux hiérarchiques

Avec la multiplication des postes connectés, les étoiles ont été interconnectées en évitant les boucles (sinon, les équipements ne peuvent choisir un chemin parmi plusieurs). On constitue alors un réseau hiérarchique dont le cœur(ou la tête) est équipé par les matériels d'interconnexion les plus performants. Ils sont généralement rassemblés dans une armoire de brassage qui reçoit le réseau capillaire, celui qui passe par les plafonds et planchers pour desservir les salles et bureaux.

Avec la multiplication des postes connectés, les étoiles ont été interconnectées en évitant les boucles (sinon, les équipements ne peuvent choisir un chemin parmi plusieurs). On constitue alors un réseau hiérarchique dont le cœur(ou la tête) est équipé par les matériels d'interconnexion les plus performants. Ils sont généralement rassemblés dans une armoire de brassage qui reçoit le réseau capillaire, celui qui passe par les plafonds et planchers pour desservir les salles et bureaux.

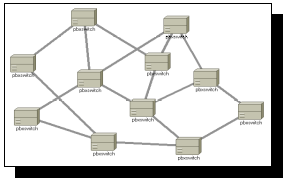

Les Réseaux maillés

Ils constituent l'architecture des réseaux étendus, en démultipliant les liens pour atteindre une destination, et en s'appuyant sur des protocoles de gestion de l'acheminement de manière optimale (voir routage dans un chapitre futur).

La redondance des liens permet d'assurer une répartition de charge et de la qualité de service (acheminement prioritaire ou garanti).

Ils constituent l'architecture des réseaux étendus, en démultipliant les liens pour atteindre une destination, et en s'appuyant sur des protocoles de gestion de l'acheminement de manière optimale (voir routage dans un chapitre futur).

La redondance des liens permet d'assurer une répartition de charge et de la qualité de service (acheminement prioritaire ou garanti).

On commence à implanter ce type d'organisation sur les commutateurs des réseaux locaux grâce à un protocole nommé Spanning Tree géré par les switches.

II Méthodes d'accès

Étroitement associées aux topologies, les méthodes d'accès définissent la manière dont un poste est susceptible de prendre la main sur un média partagé par plusieurs matériels.

Passage de témoin

Aucune machine n’est prioritaire. Cependant, à l’initialisation du réseau, les postes en présence élisent un organe de référence qui sera chargé de générer une combinaison binaire appelée jeton. Ce dernier circulera de proche en proche sous deux formes :

- libre : la communication est disponible pour toute machine recevant le jeton. Si elle désire émettre un message, elle positionnera le jeton à occupé et ajoutera à la trame en circulation le message à émettre

- occupé : un message est en circulation. Chaque ordinateur qui reçoit la trame étudie s’il en est le destinataire. Si ce n’est pas le cas, il retransmet le message sans le modifier. S’il est le récepteur désigné, il remet le jeton à la position libre et l’envoie sur le réseau.

Cette technique est utilisée sur les réseaux à anneau (Token Ring, et FDDI notamment). Elle peut être à jeton simple, une seule instance de la combinaison binaire circulant à un instant donné, à jetons multiples, les divers jetons circulant avec un intervalle suffisant, ou à double sens, des jetons circulant en sens opposé ajoutant une notion de sécurité.

Écoute de la ligne

Cette dernière méthode est la plus courante, appliquée aux réseaux Ethernet, AppleTalk et WIFI. Pour pouvoir émettre une trame, un ordinateur se trouvant sur un média partagé (bus ou canal Wifi) se doit d’adopter des règles de politesse.

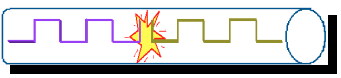

CSMA-CD

Les règles définies dans la méthode d’accès des réseaux Ethernet, est CSMA-CD : Avant l’émission d’une trame, une carte réseau doit écouter la porteuse de la ligne (Carrier Sense - CS) pour savoir si elle est déjà utilisée ou non (s'il n'y a pas de communication, la tension utilisée a une valeur déterminée et constante). Dans le cas d’un accès libre, elle émet son message.

Dans la mesure ou plusieurs équipements sont reliés au bus (Multiple Access - MA), deux machines distantes peuvent décider d’émettre simultanément

Dans la mesure ou plusieurs équipements sont reliés au bus (Multiple Access - MA), deux machines distantes peuvent décider d’émettre simultanément

Chaque système doit donc suivre l’acheminement de son message pour repérer une éventuelle collision (Collision Detection - CD). Tout matériel sur le bus entendra cette collision (par une tension d'une valeur spécifique) et attendra un temps aléatoire avant de décider d’envoyer à nouveau un message

Chaque système doit donc suivre l’acheminement de son message pour repérer une éventuelle collision (Collision Detection - CD). Tout matériel sur le bus entendra cette collision (par une tension d'une valeur spécifique) et attendra un temps aléatoire avant de décider d’envoyer à nouveau un message

CSMA-CA

Dans le monde Apple ou Wifi, au lieu d’émettre directement le message, on émet une trame de réservation de la ligne. C’est elle qui entrera éventuellement en collision et non le message (on parle d’évitement de collision ou Collision Avoidance - CSMA-CA). Les risques de collision sont moindres car la trame de réservation circule très rapidement. On y perd en efficacité sur un réseau présentant peu de collisions.

III Les équipements du réseau local

Les réseaux locaux se sont étendus, développés, démultipliés. On leur demande à la fois de communiquer entre plusieurs bâtiments, de limiter les échanges aux parties nécessaires, de réaliser l’ouverture vers l’extérieur. C’est par le recours aux interfaces (ou matériels d’interconnexion ou équipements d’électronique active) que l’on pourra assurer :

- La prolongation des distances et les connexions multiples,

- L’optimisation du trafic sur le réseau,

- L’interconnexion entre réseaux (voir partie V).

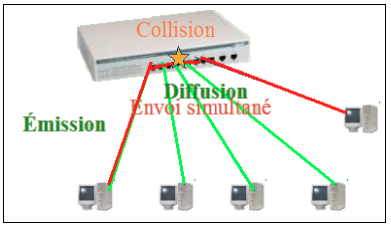

Le Hub ou Concentrateur

Cette simple multiprise a eu pour vocation de remplacer le bus ou l'anneau par un matériel moins fragile. Elle se contente de relier les postes par un câble paire torsadée et héberge dans son boîtier le bus qui relie chaque port.

Tout paquet reçu est renvoyé sur l’ensemble des ports, n'évitant pas les phénomènes de collision : un seul des postes reliés à un réseau constitué de hubs peut donc émettre à un instant.

On dit que le concentrateur diffuse l'information à tous les équipements. De ce fait, le débit moyen offert à chaque poste est égal au débit du réseau (100 Mbits/s) divisé par le nombre de postes du réseau. On dit que le hub partage le débit.

Cette simple multiprise a eu pour vocation de remplacer le bus ou l'anneau par un matériel moins fragile. Elle se contente de relier les postes par un câble paire torsadée et héberge dans son boîtier le bus qui relie chaque port.

Tout paquet reçu est renvoyé sur l’ensemble des ports, n'évitant pas les phénomènes de collision : un seul des postes reliés à un réseau constitué de hubs peut donc émettre à un instant.

On dit que le concentrateur diffuse l'information à tous les équipements. De ce fait, le débit moyen offert à chaque poste est égal au débit du réseau (100 Mbits/s) divisé par le nombre de postes du réseau. On dit que le hub partage le débit.

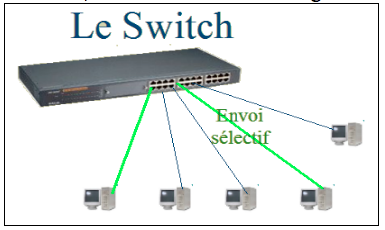

Le Switch ou Commutateur

Pour assurer des échanges plus fluides qu'une simple diffusion, il faut amener de l'intelligence au réseau, en organisant une logique d'acheminement, une séparation des flux réseaux en autant de segments indépendants (on parle de segmentation).

Pour assurer des échanges plus fluides qu'une simple diffusion, il faut amener de l'intelligence au réseau, en organisant une logique d'acheminement, une séparation des flux réseaux en autant de segments indépendants (on parle de segmentation).

Le commutateur est aussi une multiprise, mais qui possède une intelligence : tout paquet reçu est analysé et renvoyé vers l’exact destinataire s’il est connu (grâce à l'adresse MAC du destinataire), sinon il est diffusé vers tout le monde comme le fait un concentrateur.

Tous les ports peuvent recevoir indépendamment, ce qui empêche les collisions. Le débit n'est donc pas partagé et chaque port dispose du débit total (100 Mbits/s aujourd'hui).

IV Circulation de l'information

En combinant topologie et méthode d'accès, on obtient les conditions pour que les postes puissent accéder au média dans des conditions limitant les risques de conflits. Nous avons vu que l'anneau, par sa technique de jeton, empêchait tout risque d'émission simultané. En revanche, le bus et son principe de diffusion (l'information doit parcourir tout le segment avant d'autoriser une nouvelle communication) génère un risque de collision qui est partiellement restreint par les méthodes d'écoute et de détection ou d'évitement de collision.

Or, en multipliant le nombre d'équipements présents sur un bus, on augmente fortement le risque de collision et la disponibilité de ce bus sera dégradée de manière exponentielle.

C'est pourquoi un administrateur doit connaître le principe de circulation de l'information pour organiser son réseau et mettre en place les techniques et matériels d'interconnexion adaptés pour limiter les risques de conflits.

Domaine de collision

On appelle domaine de collision le cheminement continu (c’est à dire constitué de matériels de niveau 1/Physique) séparant deux équipements. Concrètement, il s'agit de tous les bus, câbles et concentrateurs rencontrés entre deux équipements.

Plus ce domaine est important, plus le nombre de postes sera grand et plus les collisions se feront nombreuses. L’objet d’un administrateur est donc de circonscrire ces domaines de collision au strict nécessaire grâce aux commutateurs. Dans les réseaux actuels entièrement commutés, les soucis de collision ont tendance à disparaître. Toutefois, ce problème nécessite de réfléchir aux capacités des commutateurs pour assurer la communication entre les multiples postes du réseau.

En revanche, le problème de collision revient sur les liaisons sans fil, où le nombre de postes susceptibles de communiquer avec un point d'accès est limité par le risque de saturation du canal de communication.

Domaine de diffusion

Dans un réseau local commuté, les domaines de collision sont limités au lien entre un poste et le switch, et à l'intérieur même du commutateur.

Mais certaines informations ne peuvent être orientées vers un exact destinataire : les trames adressées à l'ensemble des postes d'un réseau ou sous-réseau (on parle de broadcast) et celles destinées à un poste non encore connu par le switch (il ne connaît pas l'adresse MAC du destinataire indiqué dans la trame). Ces trames vont alors être diffusées comme sur un bus, c'est à dire vers l'ensemble des ports du commutateur.

On appelle domaine de diffusion l'ensemble des équipements qui seront traversés par une trame broadcast sur un réseau local. Il s'agit concrètement de l'ensemble des équipements de niveau 1 et 2 (hubs, câbles, switches), la diffusion s'arrêtant aux routeurs.

Les techniques de réseaux locaux virtuels (VLAN) permettent aussi de segmenter ces domaines de diffusion. Elles seront étudiées plus tard.

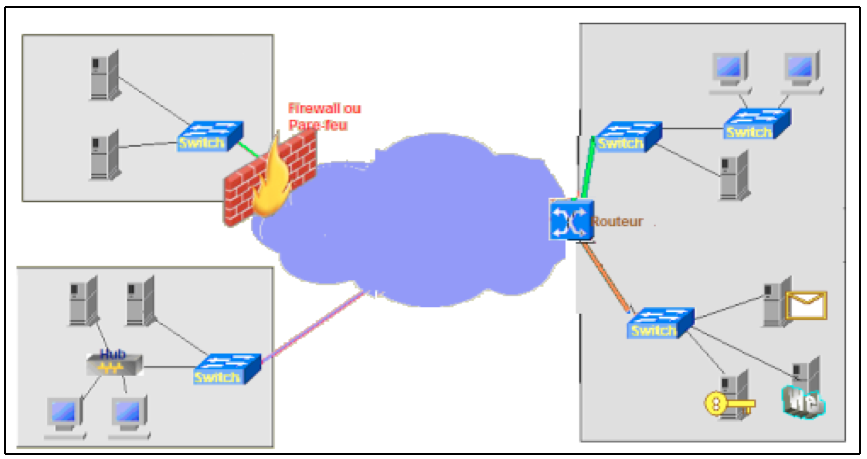

V Les matériels de sortie et de sécurité

On trouvera généralement sur un réseau tout ou partie de ces équipements qui marquent la frontière entre le réseau local proprement dit et les accès vers l'extérieur.

Le modem

C'est le nom générique des équipements qui permettent de relier un point de connexion au réseau détendu d'un opérateur. La notion de modem porte sur la transformation du signal analogique du réseau téléphonique (modulation) au format numérique des réseau locaux et inversement (démodulation). En fait, tous les équipements nommés modem ne font pas nécessairement un tel travail de modulation / démodulation puisque nombre de réseaux étendus sont aujourd'hui aussi numériques, mais le principe reste équivalent (on fait du transcodage).

Le routeur

Composant de sortie devenu incontournable dans les réseaux ouverts sur l'internet, il relie plus généralement les matériels d’interconnexion à un réseau externe : RTC, RNIS, ADSL ou autres. Il transforme le signal du réseau informatique dans la représentation du réseau étendu grâce au modem (ou équivalent) intégré ou non. En tant que matériel associé au protocole TCP/IP, il assure l’envoi de paquets sur des réseaux organisés de manière logique grâce à la technique du routage. Celle-ci lui permet de trouver un chemin vers des adresses non connues, en passant le relais à d'autres routeurs plus informés.

Le pare-feu ou firewall

En complément ou intégrée au routeur, la fonction de pare-feu applique un filtrage sur l'information qui circule. Elle définit ce que l'on peut laisser entrer, sortir, ou ce que l'on doit interdire, aussi bien au niveau des machines que des services ou contenus de messages.

Le proxy ou serveur mandataire

Pour éviter un passage direct par le routeur de l'entreprise pour l'accès extérieur, on peut mettre en place un intermédiaire qui aura une double vocation :

- devenir l'émetteur des demandes vers l'extérieur de manière à n'exposer qu'une machine sur le réseau étendu d'une part,

- enregistrer l'activité des individus lors de leurs échanges avec l'extérieur à des fins de surveillance ou de répartition de frais financiers.